canarytokens - DNS alert

Overview

En la seguridad, como en muchas otras disciplinas, una detección temprana ante una amenaza puede ser decisiva a la hora de protegernos ante ella.

Para ello es interesante evaluar cuales son las técnicas empleadas por nuestros atacantes para analizar la superficie de ataque, e intentar introducir algún elemento que nos advierta de sus acciones.

Analicemos pues en primera instancia, cuál será la aproximación normalmente empleada para el reconocimiento de un objetivo desde el punto de vista de un atacante.

Information gathering

Desde el punto tanto de un atacante como de un pentester, la primera fase será siempre la recolección de información. Es la fase en la que se intenta conocer el objetivo y ampliar lo máximo posible la superficie de ataque.

Detengámonos un instante y definamos superficie de ataque. Supongamos que se nos ha proporcionado una página web como objetivo, www.playingwith.info, antes de iniciar el análisis en busca de debilidades de la misma nos interesará obtener cuanta más información posible sobre: tecnologías empleadas, infraestructura en la que se apoya, otros portales o servicios relacionados, etc … Toda esta información nos permitirá preparar un enfoque más ajustado y con más opciones de éxito a la hora de atacar el objetivo.

Uno de los puntos habituales suele ser listar todos los subdominios del objetivo. Un servicio descuidado, portal de pruebas u otros elementos que podamos encontrar nos pueden facilitar el acceso al objetivo. Este punto es en el que nos centraremos en los siguientes apartados.

Canarytokens

Al más puro estilo del canario que empleaban los mineros en las minas para ser alertados de la toxicidad del aire, existe un servicio gratuito del que podemos hacer uso y ser alertados cuando se listan nuestros subdominios, al menos cuando se emplean métodos activos de detección.

Canarytokens es el servicio que nos permite crear distintos tipos de token que nos advierten cuando estos son consultados.

En el caso que nos ocupa, lo realizaremos mediante un registro DNS aunque, como expondremos posteriormente, existen muchas más opciones en su catálogo.

Los registros DNS son los encargados en el domino, entre otras cosas, de traducir la dirección que empleamos para acceder a una página web a la dirección IP que ésta tiene realmente. Podéis consultar información más detallada en la Wikipedia.

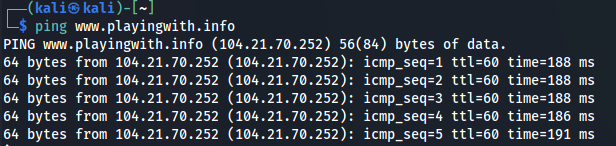

Si quisiéramos obtener la IP que publica el servicio web de www.playingwith.info, una de las herramientas que podríamos emplear es el ping, como se muestra en el siguiente ejemplo.

Con el servicio de canarytokens, lo que hacemos es crear un registro que, en vez de proporcionar una dirección IP, consulta un token que nos alertará cada vez que éste sea consultado.

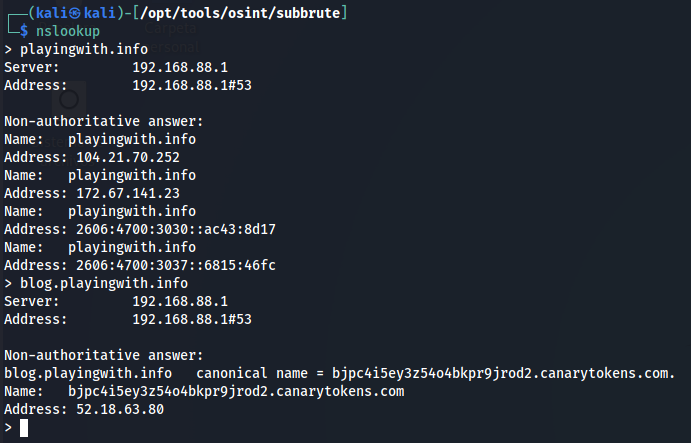

Lo podemos ver analizando los registros del dominio mediante la herramienta nslookup.

Donde se puede observar que se ha configurado la dirección blog.playingwith.info con un registro CNAME que apunta al token proporcionado por canarytokens.

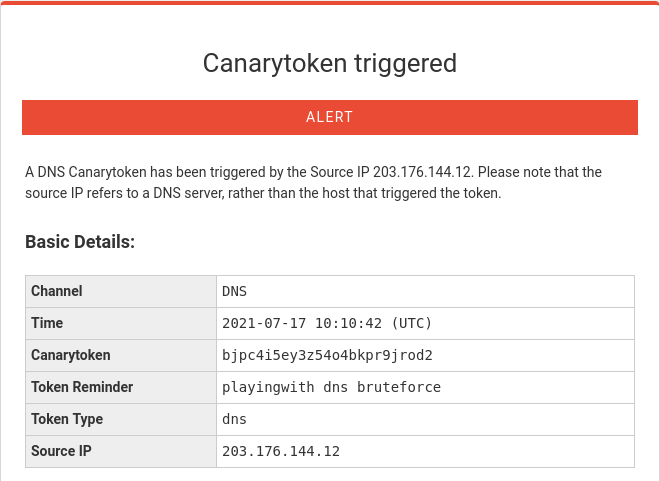

Cada vez que ésta es consultada canarytokens nos enviará un correo a la dirección que le hayamos proporcionado informándonos de la consulta.

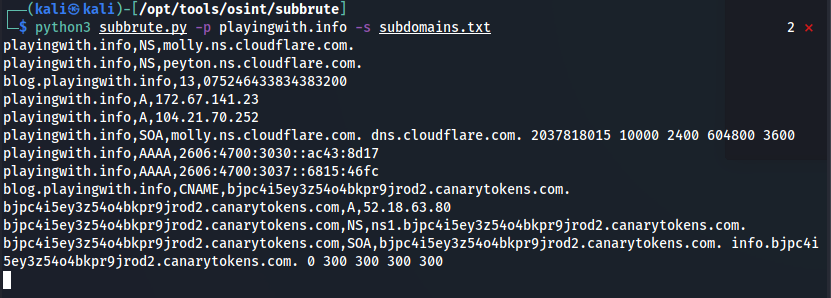

Si volvemos al punto de vista del atacante, que pretende ampliar la superficie de ataque buscando subdominios dentro del objetivo, podemos pensar que hará uso de alguna de las herramientas automatizadas para búsqueda de subdominios, como puede ser subbrute o sublist3r.

Al ejecutarlo éste empieza a consultar los distintos subdominios de que dispone o de la lista que se le proporcione.

Como se puede apreciar en la imagen anterior al encontrar el subdominio blog.playingwith.info, el sistema lo resuelve y ejecuta el canarytoken configurado, alertándonos de que alguien nos está investigando.

Este servicio, como ya se ha comentado anteriormente, nos ofrece muchas más opciones que nos pueden ser de interés, para ser alertados cuando ha accedido a distintos servicios que queramos proteger.

Las podéis consultar en su página web, pero me gustaría destacar HTTP Token, que nos advertirá del acceso a un servicio web, Cloned Website Token, que se emplea para que se nos notifique en el caso de que alguien clone nuestra página web o los tokens que se pueden incrustar en documentos ofimáticos o incluso bases de datos.

Conclusiones

Este servicio, es una excelente opción para alertarnos de forma temprana de actividades que, de otro modo, nos pasarían inadvertidas, permitiendo tomar medidas o estar atentos a otros sistemas de monitorización de que dispongamos.

También nos puede ser de gran utilidad, para controlar fugas de información, si lo añadimos a documentos señuelo dentro de nuestra organización.

Hasta aquí el post de hoy. Espero haya sido de vuestro interés.

No dudéis en contactar mediante el formulario para hacerme llegar vuestros comentarios.